去年年初,我们都醒悟过新的现实。 HTTPS采用已达到临界点,这意味着超过一半的Web流量已加密。

加密流量的好处是显而易见的,对吧?它主要是关于通过验证Web服务器和客户端(Web浏览器)来保护传输数据,然后使用它来加密经过身份验证的各方之间的消息。然而,一些重要问题没有答案:

- 如何判断您的流量是否已充分加密?

- 您可以做些什么来使您的HTTPS配置更加紧凑?

- 并且只是使用足够的SSL?

在这篇博文中,我将讨论如何提升您的Web服务器SSL / TLS实现,为什么它很重要,以及如何利用我们的Imperva SecureSphere Web应用防火墙(WAF)13.0版本来实现所需的A +等级SSL实验室。

提升您的SSL姿势

正确部署HTTPS可能是乏味的,有时甚至是令人恐惧的,即使对于经验丰富的安全团队也是如此,但不必担心......

幸运的是,有许多组可以提供指导和工具,帮助评估SSL / TLS部署中的安全级别。例如,OWASP基金会持有并维护一个传输层保护备忘单,它提供了一些实施HTTPS的最佳实践指南。

不仅如此,最近出现了许多免费的诊断工具,可以让您对SSL Web服务器配置和性能进行分析。其中许多工具为您提供有关如何增强HTTPS配置的基本信息和建议。其他人将深入分析您的HTTPS配置,包括SSL漏洞状态报告。但毫无疑问,已成为评估SSL实施的行业标准的工具是Qualys的SSL实验室。我相信如果你自己尝试过,你可能会同意它是那里最全面和最深入的分析工具。我们来看看它是如何工作的。

SSL实验室如何进行Web服务器测试?

SSL实验室提供了他们如何在SSL服务器评级指南中对网站进行评级的方法。

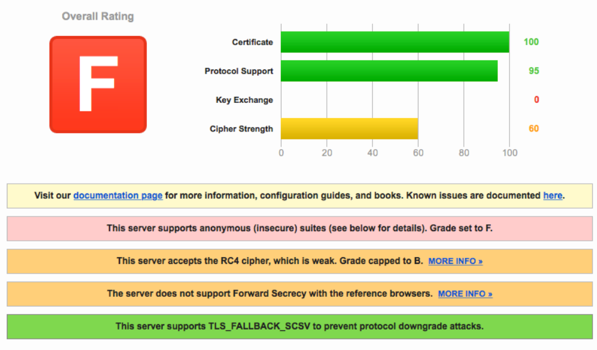

简而言之,SSL实验室着眼于两个主要方面:

- 证书 - 验证它是否有效且可信

- 配置 - 检查三种类别的服务器配置:

- 协议支持 - 检查五种可用的SSL协议版本:SSL 2,SSL 3,TLS 1.0,TLS 1.1和TLS 1.2

- 密钥交换支持 - 检查关键交换参数的优势

- 密码支持 - 检查支持的密码套件,密码以服务器首选顺序显示,从最强到最弱

然后,SSL实验室将类别分数组合成总分,并将其转换为字母等级。

最后,SSL实验室检查服务器配置的其他方面,如果您有其他功能,如TLS_FALLBACK_SCSV,OCSP装订和支持HSTS,则无法通过数字评分表示并检查。请注意,例如,如果没有降级,您将无法获得所需的A +分数。

| Numerical Score | Grade |

| score >= 80 | A |

| score >= 65 | B |

| score >= 50 | C |

| score >= 35 | D |

| score >= 20 | E |

| score < 20 | F |

表1. SSL Labs评分到字母的成绩翻译

SSL实验室 - 仅关于安全吗?

作为Imperva的产品经理,我有很多关于这个工具的客户和安全研究人员的讨论,以及我失去了重要性的重要性。随着时间的推移,我注意到的一个有趣的事情是,虽然许多人最初质疑SSL实验室进行测试的方式及其有效性,但现在该工具已成为事实上的标准。这是为什么?让我分享一下我学到的东西。

在开始时,安全管理员似乎只关注该工具及其评级,以此作为了解如何保护其SSL / TLS实施的方法,以及如何避免受到损害或易受SSL / TLS攻击,例如Heartbleed,POODLE,怪胎和其他人。从他们的角度来看,这完全取决于安全性,不受安全漏洞的影响,这可能导致直接的财务损失。但现在似乎还有更多。

组织已经开始意识到他们的网站等级和SSL / TLS实施效果已经公开,并且越来越多的用户正在使用SSL实验室来获得网站安全性的一些指示。这是一个改变游戏规则的游戏。糟糕的成绩可能会对用户眼中的网站声誉产生负面影响,最终可能导致间接损失。

试想一下,如果你发现你经常购买的一个电子商务网站的SSL实验室成绩非常低,你会怎么做?我只能假设你在订购下一个Kindle或无人机之前会让你三思而后行。

图1:组织试图避免的SSL实验室可怕的F级

使用WAF为SSL实验室评分A +成绩

现在我们已经讨论了SSL实验室,它的重要性,并了解它的工作原理,我想建议一个快捷方式来获得令人垂涎的A +等级,这就是使用Web应用程序防火墙(WAF)。

使用WAF,实现SSL Labs A +等级的方式要短得多。这样做更容易,因为它不需要对后端服务器进行任何更改,并通过为SSL配置管理提供单一管理平台来消除SSL配置的复杂性和错误。

部署WAF非常有用,特别是如果您希望:

- 提升您的应用程序安全性 - 如果您已经在SSL实验室中获得了很好的成绩,并且您希望在不降低SSL实验室等级的情况下扩展应用程序安全性

- 提升您的SSL实验室成绩 - 如果您的网络服务器得分不是最佳,每个标准WAF应该能够帮助提高您的成绩

如何使用SecureSphere WAF获取SSL实验室A +级

通过我们针对SecureSphere WAF的新版本13.0版本,使用SSL Labs实现完美的A +等级是一个简单的过程。我们使用开箱即用的配置模板完成了所有工作,该模板消除了用户的障碍。

需要注意的一点是,您必须以反向代理模式部署,透明反向代理或内核反向代理。让我们按照以下两个简单的步骤:

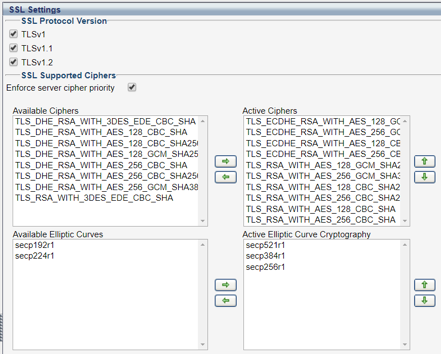

1)查看开箱即用的SSL设置

在主工作区中,选择“设置”>“全局对象”。在Scope Selection窗格中,选择SSL Settings并选择“SSL Labs A + RP Server Side SSL Settings”模板以查看配置并确保您可以接受。

图2:在SecureSphere WAF中,设置自定义SSL设置或使用开箱即用设置获取SSL Labs A +等级

2)将设置应用于您的应用程序

在主工作区中,选择“设置”>“站点”。 在“站点树”窗格中,选择要保护的服务。 在“反向代理”选项卡中,选择反向代理规则(KRP或TRP)中的“SSL实验室A + RP服务器端SSL设置”,然后单击“保存”按钮。

图3:在SecureSphere WAF中应用设置,您就完成了!

而已!恭喜!

如果安装了包含所有中间CA证书的有效SSL证书并且在Web服务器或SecureSphere中启用了HSTS,则默认情况下应显示A +等级。

图4:使用SecureSphere WAF的SSL实验室A +级

注意:SSL实验室会根据技术变化定期更改其评分标准和方法,因此此处提供的信息适用于此帖子的发布日期。我们不断监控和跟踪SSL实验室的变化,目的是更新我们的产品以维持A +等级。

SSL足够吗?

不会。任何安全专家都会告诉您,单凭SSL是不够的,因为它只涉及安全性的一个方面。由于SSL / TLS仅确保安全连接,因此无法保证应用程序实际上不受任何类型的攻击。从SQL注入和跨站点脚本等技术攻击开始,再到业务逻辑攻击,例如站点抓取和帐户接管。

借助Imperva SecureSphere Web应用程序防火墙,企业可以保护Web应用程序,无论它们是部署在云中还是部署在外部。这应该有助于防止违规行为,以及由此造成的风险,成本和品牌损害。

原文:https://www.imperva.com/blog/achieve-ssl-labs-a-grade-with-imperva-waf/

本文:

讨论:请加入知识星球或者小红圈【首席架构师圈】

最新内容

- 3 weeks 4 days ago

- 4 months 2 weeks ago

- 4 months 2 weeks ago

- 4 months 2 weeks ago

- 4 months 2 weeks ago

- 4 months 2 weeks ago

- 4 months 2 weeks ago

- 4 months 2 weeks ago

- 4 months 2 weeks ago

- 4 months 2 weeks ago